Price: R$296,80 - R$172,25

(as of Mar 14, 2026 21:20:13 UTC – Details)

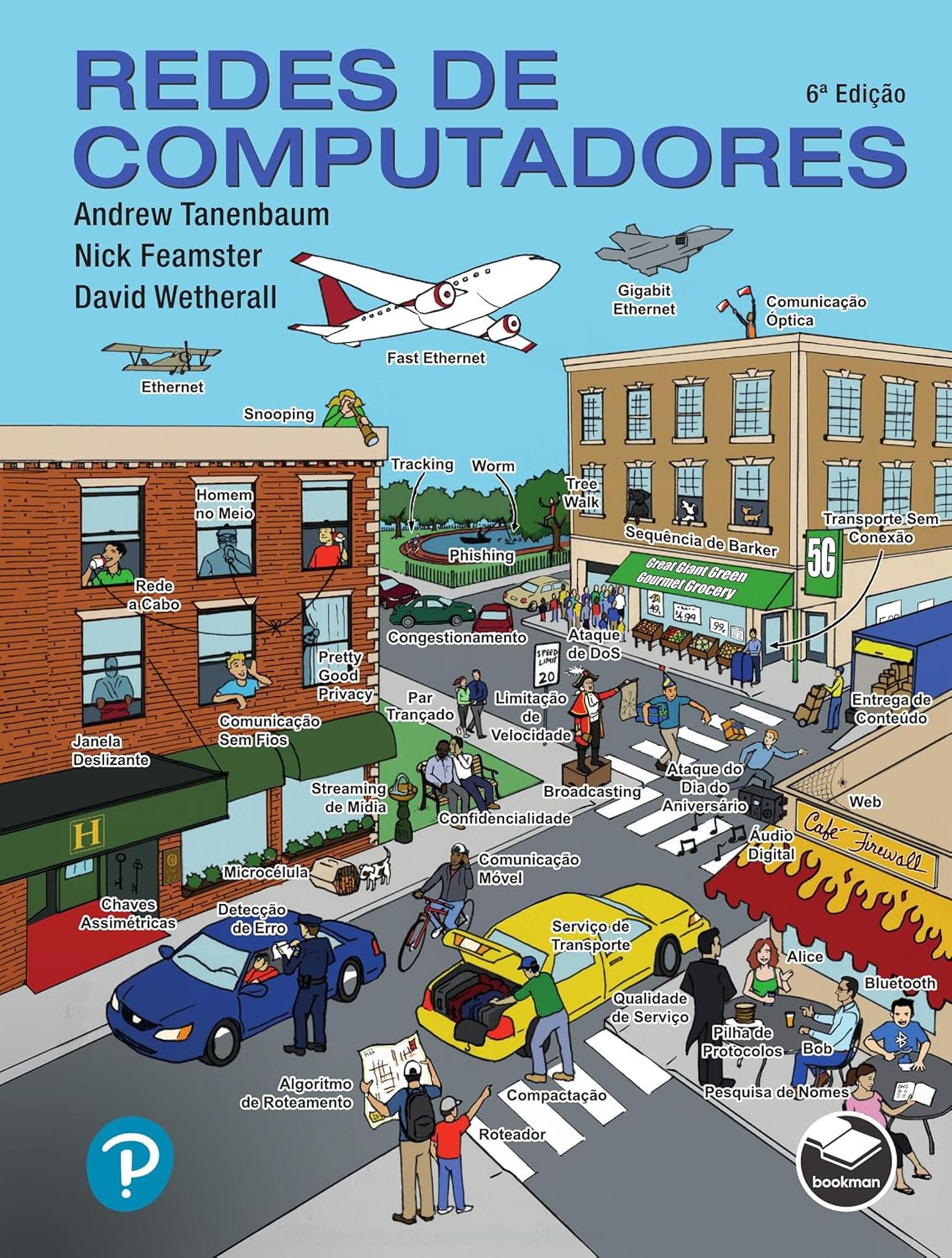

Nesta que é a bíblia de redes de computadores, Tanenbaum, Feamster & Wetherall explicam o funcionamento das redes de dentro para fora. Isto é, começam com a camada física das redes, dos computadores e dos sistemas de transmissão e vão até às aplicações. Os capítulos apresentam os conceitos-chave e são ilustrados por exemplos de redes reais: Internet, redes sem fio, incluindo LANs sem fio; banda larga sem fio e Bluetooth. Esta 6ª edição de Redes de computadores traz muitas mudanças. Todos os capítulos foram atualizados e o Capítulo 8, que trata de segurança, foi completamente reformulado, priorizando a segurança de redes.

Da editora

Redes de Computadores

Novidades da edição

Entre as muitas mudanças neste livro, a mais importante é o acréscimo do Prof. Nick Feamster como coautor. O Prof. Feamster tem Ph.D. pelo MIT e atualmente é professor na Universidade de Chicago. Outra mudança importante é que o Capítulo 8 (sobre segurança) foi bastante modificado pelo Prof. Herbert Bos, da Vrije Universiteit de Amsterdã. O foco mudou de criptografia para segurança de redes. As questões de haqueamento, ataques de DoS e muitas outras são noticiadas quase todos os dias, e portanto somos muito gratos ao Prof. Bos por refazer o capítulo para lidar com esses importantes proble-mas. O capítulo discute vulnerabilidades, como corrigi-las, como os hackers respondem às correções, como os defensores reagem e assim por diante, ad infinitum. O material sobre criptografia foi reduzido um pouco para abrir espaço para a grande quantidade de material novo sobre segurança de redes. Naturalmente, o livro também contém muitas outras mudanças para acompanhar o mundo em constante mudança das redes de computadores. Veja, a seguir, uma lista detalhada, capítulo por capítulo, com as principais mudanças:

• O Capítulo 1 tem a mesma função introdutória das edições anteriores, mas o conteúdo foi revisado e atualizado. Houve atualizações específicas, incluindo o acréscimo de discussões adicionais sobre a Internet das coisas e arquiteturas celulares modernas, como as redes 4G e 5G. Grande parte da discussão sobre a política da Internet também foi atualizada, especialmente a discussão sobre a neutralidade da rede.

• O Capítulo 2 foi atualizado para incluir uma discussão de meios físicos predominantes nas redes de acesso, como as arquiteturas DOCSIS e de fibra. Também foi acrescentado o tratamento de arquiteturas e tecnologias modernas de redes celulares, e a seção sobre redes de satélites também foi substancialmente atualizada. Foram incluídas tecnologias emergentes, como a virtualização, incluindo discussões sobre operadoras de rede móvel virtual e divisão de redes celulares. A discussão sobre política foi reorganizada e atualizada para incluir a discussão sobre as questões da política na área de redes sem fio, como o espectro.

• O Capítulo 3 foi atualizado para incluir o DOCSIS como exemplo de protocolo, visto que é uma tecnologia de acesso muito utilizada. Muitos dos códigos de correção de erros, obviamente, não mudam com o tempo.

• O Capítulo 4 foi atualizado, contendo material novo sobre Ethernet de 40 e 100 gigabits, 802.11ac, 802.11ad e 802.11ax. Foi adicionado material novo sobre DOCSIS, explicando a subcamada MAC em Tanenbaum_00_Iniciais_Novo.inddixTanenbaum_00_Iniciais_Novo.indd ix30/06/202117:33:2330/06/2021 17:33:23x Prefácioredes por cabo. O material sobre 802.16 foi removido, pois parece agora que essa tecnologia será substituída pelas tecnologias 4G e 5G para celulares. A seção sobre RFID também foi removida, a fim de dar espaço para material novo, mas também porque não estava diretamente relacionada a redes.

• O Capítulo 5 foi atualizado para esclarecer e modernizar as discussões sobre controle de congestionamento. As seções sobre controle de tráfego foram atualizadas e esclarecidas, e as discussões sobre modelagem e engenharia de tráfego foram atualizadas. O capítulo inclui uma seção totalmente nova sobre rede definida por software (SDN), incluindo Open-Flow e hardware programável (p. ex., Tofino). O capítulo também inclui uma discussão sobre as aplicações emergentes de SDN, como a telemetria inband de redes. Algumas das discussões sobre IPv6 também foram atualizadas.

• O Capítulo 6 foi extensivamente revisado para incluir o material novo sobre protocolos de transporte modernos, incluindo TCP CUBIC, QUIC e BBR. O material sobre medição de desempenho foi totalmente reescrito para se concentrar na medição do throughput em redes de computadores, incluindo uma ampla discussão sobre os desafios de medir o throughput da rede de acesso à medida que aumentam as velocidades nos provedores de acesso. O capítulo também inclui material novo sobre a medição da qualidade da experiencia do usuário, uma área emergente na medição de desempenho.

• O Capítulo 7 foi bastante revisado. Foram retiradas mais de 60 páginas de material que não são mais relevantes para um livro sobre redes de computadores. O material sobre DNS foi quase totalmente reescrito para refletir os desenvolvimentos modernos no DNS, incluindo as tendências contínuas para criptografar o DNS e melhorar suas características de privacidade em geral. Protocolos emergentes também são discutidos, como o DNS sobre HTTPS e outras técnicas de preservação de privacidade para DNS. A discussão sobre a Web foi amplamente atualizada para refletir a crescente implantação de criptografia na Web, bem como extensas questões de privacidade (p. ex., rastreamento) que agora estão difundidas na Web. O capítulo inclui uma seção totalmente nova sobre privacidade na Web, discussões mais extensas sobre a moderna tecnologia de entrega de conteúdo (p. ex., redes de entrega de conteúdo) e uma discussão ampliada sobre redes peer-to-peer. A seção sobre a evolução da Internet também foi editada para refletir as tendências em direção aos serviços distribuídos em nuvem.

• O Capítulo 8 foi completamente reformulado. Nas edições anteriores, o foco do capítulo na segurança era quase exclusivamente sobre a segurança da informação por meio da criptografia. No entanto, a criptografia é apenas um dos aspectos da segurança de redes e, se olharmos para os incidentes de segurança na prática, geralmente não é o aspecto onde os problemas se encontram. Para remediar isso, adicionamos novo conteúdo sobre princípios de segurança, técnicas básicas de ataque, defesas e uma grande gama de problemas de segurança relacionados a sistemas. Além disso, atualizamos as seções existentes, removendo algumas técnicas de criptografia que agora estão obsoletas e introduzindo versões mais modernas de protocolos e padrões.

• O Capítulo 9 contém uma lista atualizada de leituras sugeridas e uma bibliografia abrangente. Além disso, foram incluídos novos exercícios e novas referências

Ideal para estudantes de graduação e pós-graduação em ciência da computação, sistemas de informação e engenharia elétrica e para profissionais que desejam atualizar e ampliar seus conhecimentos

Autores

Andrew S. Tanenbaum é bacharel em ciências pelo MIT e Ph.D. pela Universidade da Califórnia em Berkeley. É professor emérito de ciência da computação na Universidade Vrije em Amsterdã, Holanda, onde lecionou sistemas operacionais, redes e assuntos relacionados por mais de 40 anos. Desenvolve pesquisas sobre sistemas operacionais, embora tenha trabalhado com compiladores, sistemas distribuídos, segurança e outros tópicos no decorrer dos anos. Esses projetos de pesquisa resultaram em mais de 200 artigos em periódicos e conferências. O professor Tanenbaum também foi autor e coautor de cinco livros que até agora já tiveram 24 edições. Os livros foram traduzidos para 21 idiomas, incluindo basco, chinês, francês, alemão, japonês, coreano, romeno, sérvio, espanhol, tailandês e português, e são usados em universidades no mundo inteiro.

Nick Feamster é o professor Neubauer de ciência da computação e Diretor do Centro de Dados e Computação (CDAC) da Universidade de Chicago. Sua pesquisa se concentra em muitos aspectos de redes de computadores e sistemas em rede, com foco em operações de rede, segurança de rede e censura na Internet, além de aplicações de aprendizado de máquina para redes de computadores. Ele obteve o Ph.D. em ciência da computação pelo MIT em 2005, e S.B. e M.Eng. em engenharia elétrica e ciência da computação pelo MIT em 2000 e 2001, respectivamente. Ele trabalhou na Looksmart (que se tornou o serviço de diretório do AltaVista), onde escreveu o primeiro rastreador Web da empresa. Na Damballa, ele ajudou a projetar o primeiro algoritmo de detecção de botnet da empresa.

David J. Wetherall trabalha no Google. Anteriormente, foi professor adjunto de ciência da computação e engenharia na Universidade de Washington e consultor da Intel Labs, ambas em Seattle. Obteve o bacharelado em engenharia elétrica pela Universidade do Oeste Australiano e o Ph.D. em ciência da computação pelo MIT. Trabalhou na área de redes durante as duas últimas décadas. Sua pesquisa está focada em sistemas de rede, especialmente redes sem fios e computação móvel, projeto de protocolos da Internet e medição de rede.

ASIN : B09K4GKZ27

Editora : Bookman

Acessibilidade : Saiba mais

Data da publicação : 21 outubro 2021

Edição : 6ª

Idioma : Português

Tamanho do arquivo : 53.3 MB

Leitor de tela : Compatível

Configuração de fonte : Habilitado

Dicas de vocabulário : Não habilitado

Número de páginas : 578 páginas

ISBN-13 : 978-8582605615

Page Flip : Habilitado

Ranking dos mais vendidos: Nº 87.271 em Loja Kindle (Conheça o Top 100 na categoria Loja Kindle) Nº 4 em Redes , Protocolos e APIs Nº 20 em Livros de Internet e Redes Sociais Nº 1.011 em Computação, internet e mídia digital

Avaliações dos clientes: 4,9 4,9 de 5 estrelas (438) var dpAcrHasRegisteredArcLinkClickAction; P.when(‘A’, ‘ready’).execute(function(A) { if (dpAcrHasRegisteredArcLinkClickAction !== true) { dpAcrHasRegisteredArcLinkClickAction = true; A.declarative( ‘acrLink-click-metrics’, ‘click’, { “allowLinkDefault”: true }, function (event) { if (window.ue) { ue.count(“acrLinkClickCount”, (ue.count(“acrLinkClickCount”) || 0) + 1); } } ); } }); P.when(‘A’, ‘cf’).execute(function(A) { A.declarative(‘acrStarsLink-click-metrics’, ‘click’, { “allowLinkDefault” : true }, function(event){ if(window.ue) { ue.count(“acrStarsLinkWithPopoverClickCount”, (ue.count(“acrStarsLinkWithPopoverClickCount”) || 0) + 1); } }); });